该用法暂时简化,后面再贴图详细化,现在就单纯记录给我自己用

攻击机:

部署proxy,等待目标主机反连

proxy.exe -selfcert -laddr :10524

目标主机:

./agent -connect IP:端口 -ignore-cert

(忽略TLS证书认证)

攻击机:

等待连接上后,输入session进入会话

输入ifconfig查看当前目标主机的网段

然后在攻击机上建立转发路由攻击机是linux:(linux不需要配置IP子网掩码和网关)

创建ligolo TUN接口:

sudo ip tuntap add dev ligolo mode tun

启用接口

sudo ip link set dev ligolo up

添加路由:

ip route add 10.10.10.0/24 dev ligolo

删除TUN接口:

sudo ip link delete ligolo

删除路由(重启也行):

sudo ip route del 10.10.10.0/24 dev ligolo攻击机是windows:(最后的IP是网关,也就是目标主机的外网IP)(临时路由)

route add 10.10.10.0 mask 255.255.255.0 172.18.129.250

配置好路由后在ligolo-ng中,当前会话输入start开启路由转发

然后在网络适配器中,配置ligolo的IP,子网掩码和网关

网关配置为目标主机外网IP,IP配置为任意IP

验证是否能访问过去(ping)SSH隧道:

SSH隧道分为本地转发和远程转发以及动态转发

本地转发:

本地转发指的是将本机的某个端口映射至服务器的某个端口上,本地访问的这个端口的时候,会直接访问到SSH服务器上映射的那个端口(并不能通过该端口访问SSH服务器内网的IP)

远程转发:

远程转发指的是

动态转发:

动态转发提供类似于 SOCKS 代理的功能,可以转发任意目的地址的流量。

windows安装ssh服务器:

安装SSH服务器

Add-WindowsCapability -Online -Name OpenSSH.Server~~~~0.0.1.0

验证安装:

Get-WindowsCapability -Online | ? Name -like 'OpenSSH*'

启动ssh:

Start-Service sshd

设置为自动启动:

Set-Service -Name sshd -StartupType 'Automatic'

确定SSH状态:

Get-Service sshd

配置防火墙允许ssh连接:

New-NetFirewallRule -Name "OpenSSH" -DisplayName "OpenSSH Server" -Enabled True -Direction Inbound -Protocol TCP -Action Allow -LocalPort 22搭建SSH隧道

测试SSH连接

ssh user@<windows_ip>

建立 SSH 隧道(本地转发)

(本地转发只能访问SSH服务器的其他端口,而不是通过SSH服务器当前端口去访问内网其他IP)

# 全部参数

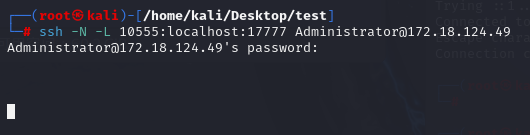

ssh -N -L 192.168.10.36:18888:192.168.10.100:8888 [email protected]

# 远程 IP 改成 localhost

ssh -N -L 192.168.10.36:18888:localhost:8888 [email protected]

# 省略本地 IP

ssh -N -L 18888:localhost:8888 [email protected]

因为有-N所以不会有回显

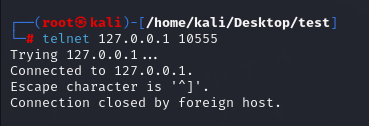

验证连接

telnet localhost 10555

出现:

Trying 127.0.0.1...

Connected to 127.0.0.1.

Escape character is '^]'.

则代表成功

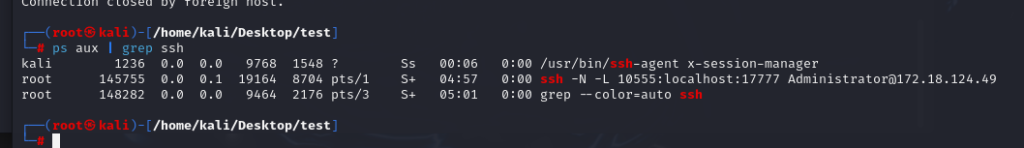

也可以通过命令:

ps aux | grep ssh

出现

root 145755 0.0 0.1 19164 8704 pts/1 S+ 04:57 0:00 ssh -N -L 10555:localhost:17777 [email protected]

则代表ssh隧道还在

动态转发:

ssh -D 1080 -N -f Administrator@<B主机_IP>

-D 1080:在 C 主机上启动一个本地 SOCKS5 代理,监听端口 1080。-N:不启动远程命令,只建立 SSH 隧道。-f:将 SSH 放入后台运行。Administrator@<B主机_IP>:登录到 Windows 主机 B 的 SSH。

配置/etc/proxychains.conf

socks5 127.0.0.1 1080

没安装可以这样安装:

sudo apt update && sudo apt install proxychains

测试:

proxychains ping 10.10.10.5